Java 实现 国密SM4/ECB/PKCS7Padding对称加密解密-程序员宅基地

Java 实现 国密SM4/ECB/PKCS7Padding对称加密解密,为了演示方便本问使用的是IntelliJ IDEA 2022.1 (Community Edition)来构建代码的

1、pom.xml文件添加需要的jar

<?xml version="1.0" encoding="UTF-8"?>

<project xmlns="http://maven.apache.org/POM/4.0.0"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0</modelVersion>

<groupId>org.example</groupId>

<artifactId>SM345</artifactId>

<version>1.0-SNAPSHOT</version>

<properties>

<maven.compiler.source>8</maven.compiler.source>

<maven.compiler.target>8</maven.compiler.target>

</properties>

<dependencies>

<!--sm3,sm4加密算法-->

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcprov-jdk15on</artifactId>

<version>1.66</version>

</dependency>

</dependencies>

</project>2、java代码

import java.nio.charset.StandardCharsets;

import java.security.Key;

import java.security.NoSuchAlgorithmException;

import java.security.NoSuchProviderException;

import java.security.SecureRandom;

import java.security.Security;

import java.util.Arrays;

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.spec.SecretKeySpec;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

import org.bouncycastle.pqc.math.linearalgebra.ByteUtils;

import org.apache.commons.codec.binary.Base64;

/**

* sm4加密算法工具类

*

* @author Marydon

* @version 1.0

* @explain sm4加密、解密与加密结果验证

* 可逆算法

* @creationTime 2018年7月6日上午11:46:59

* @email [email protected]

* @since

*/

public class Sm4Util {

static {

Security.addProvider(new BouncyCastleProvider());

}

private static final String ENCODING = "UTF-8";

public static final String ALGORITHM_NAME = "SM4";

// 加密算法/分组加密模式/分组填充方式

// PKCS5Padding-以8个字节为一组进行分组加密

// 定义分组加密模式使用:PKCS5Padding

public static final String ALGORITHM_NAME_ECB_PADDING7 = "SM4/ECB/PKCS5Padding";

public static final String ALGORITHM_NAME_ECB_PADDING = "SM4/ECB/PKCS7Padding";

// 64-16位16进制;128-32位16进制;256-64位16进制

public static final int DEFAULT_KEY_SIZE = 128;

/**

* 生成ECB暗号

*

* @param algorithmName 算法名称

* @param mode 模式

* @param key

* @return

* @throws Exception

* @explain ECB模式(电子密码本模式:Electronic codebook)

*/

private static Cipher generateEcbCipher(String algorithmName, int mode, byte[] key) throws Exception {

Cipher cipher = Cipher.getInstance(algorithmName, BouncyCastleProvider.PROVIDER_NAME);

Key sm4Key = new SecretKeySpec(key, ALGORITHM_NAME);

cipher.init(mode, sm4Key);

return cipher;

}

// 产生密钥

/**

* 自动生成密钥

*

* @return

* @throws NoSuchAlgorithmException

* @throws NoSuchProviderException

* @explain

*/

public static byte[] generateKey() throws Exception {

return generateKey(DEFAULT_KEY_SIZE);

}

/**

* @param keySize

* @return

* @throws Exception

* @explain

*/

public static byte[] generateKey(int keySize) throws Exception {

KeyGenerator kg = KeyGenerator.getInstance(ALGORITHM_NAME, BouncyCastleProvider.PROVIDER_NAME);

kg.init(keySize, new SecureRandom());

return kg.generateKey().getEncoded();

}

/**

* sm4加密

*

* @param hexKey 16进制密钥(忽略大小写)

* @param paramStr 待加密字符串

* @return 返回16进制的加密字符串

* @throws Exception

* @explain 加密模式:ECB

* 密文长度不固定,会随着被加密字符串长度的变化而变化

*/

public static String encryptEcb(String hexKey, String paramStr) throws Exception {

String cipherText = "";

// 16进制字符串-->byte[]

//byte[] keyData = ByteUtils.fromHexString(hexKey);

byte[] keyData = hexKey.getBytes(ENCODING);

// String-->byte[]

byte[] srcData = paramStr.getBytes(ENCODING);

// 加密后的数组

byte[] cipherArray = encrypt_Ecb_Padding(keyData, srcData);

// byte[]-->hexString

//cipherText = ByteUtils.toHexString(cipherArray);

cipherText = Base64.encodeBase64String(cipherArray);

return cipherText;

}

/**

* 加密模式之Ecb

*

* @param key

* @param data

* @return

* @throws Exception

* @explain

*/

public static byte[] encrypt_Ecb_Padding(byte[] key, byte[] data) throws Exception {

Cipher cipher = generateEcbCipher(ALGORITHM_NAME_ECB_PADDING, Cipher.ENCRYPT_MODE, key);

return cipher.doFinal(data);

}

/**

* sm4解密

*

* @param hexKey 16进制密钥

* @param cipherText 16进制的加密字符串(忽略大小写)

* @return 解密后的字符串

* @throws Exception

* @explain 解密模式:采用ECB

*/

public static String decryptEcb(String hexKey, String cipherText) throws Exception {

// 用于接收解密后的字符串

String decryptStr = "";

// hexString-->byte[]

//byte[] keyData = ByteUtils.fromHexString(hexKey);

byte[] keyData = hexKey.getBytes(ENCODING);

// hexString-->byte[]

//byte[] cipherData = ByteUtils.fromHexString(cipherText);

byte[] cipherData =Base64.decodeBase64(cipherText);

// 解密

byte[] srcData = decrypt_Ecb_Padding(keyData, cipherData);

// byte[]-->String

decryptStr = new String(srcData, ENCODING);

return decryptStr;

}

/**

* 解密

*

* @param key

* @param cipherText

* @return

* @throws Exception

* @explain

*/

public static byte[] decrypt_Ecb_Padding(byte[] key, byte[] cipherText) throws Exception {

Cipher cipher = generateEcbCipher(ALGORITHM_NAME_ECB_PADDING, Cipher.DECRYPT_MODE, key);

return cipher.doFinal(cipherText);

}

/**

* 校验加密前后的字符串是否为同一数据

*

* @param hexKey 16进制密钥(忽略大小写)

* @param cipherText 16进制加密后的字符串

* @param paramStr 加密前的字符串

* @return 是否为同一数据

* @throws Exception

* @explain

*/

public static boolean verifyEcb(String hexKey, String cipherText, String paramStr) throws Exception {

// 用于接收校验结果

boolean flag = false;

// hexString-->byte[]

//byte[] keyData = ByteUtils.fromHexString(hexKey);

byte[] keyData = hexKey.getBytes(ENCODING);

// 将16进制字符串转换成数组

//byte[] cipherData = ByteUtils.fromHexString(cipherText);

byte[] cipherData = Base64.decodeBase64(cipherText);

// 解密

byte[] decryptData = decrypt_Ecb_Padding(keyData, cipherData);

// 将原字符串转换成byte[]

byte[] srcData = paramStr.getBytes(ENCODING);

// 判断2个数组是否一致

flag = Arrays.equals(decryptData, srcData);

return flag;

}

}

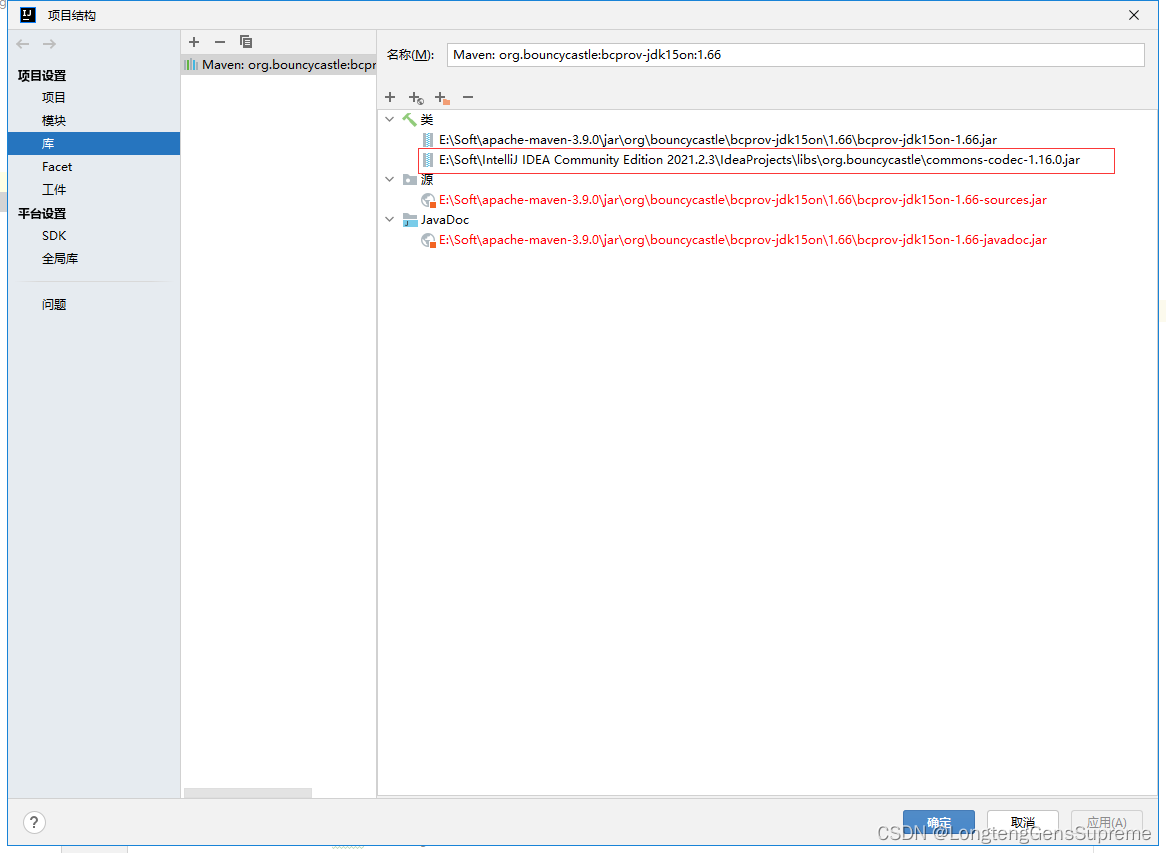

3、本文用到了一个Base64的jar加包commons-codec-1.16.0.jar,import org.apache.commons.codec.binary.Base64;需要下载添加引用即可

选择 文件 项目结构 项目设置 库 点击最右边的+ 选择 下载的commons-codec-1.16.0.jar加包即可。

4、使用代码

import java.security.Key;

import java.security.NoSuchAlgorithmException;

import java.security.NoSuchProviderException;

import java.security.SecureRandom;

import java.security.Security;

import java.util.Arrays;

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.spec.SecretKeySpec;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

import org.bouncycastle.pqc.math.linearalgebra.ByteUtils;

//import org.apache.commons.codec.binary.Hex;

//import org.apache.commons.codec.binary.Base64;

public class Longteng {

public static void main(String[] args) {

try {

String json = "{\"name\":\"Marydon\",\"website\":\"http://www.cnblogs.com/Marydon20170307\"}";

json = "1234567890abcdefghijklmnopqrstuvwxyz";

System.out.println("国密SM4加密解密:");

// 自定义的32位16进制密钥

// String key = "86C63180C2806ED1F47B859DE501215B";

String key = "1234567890123456";

String cipher = Sm4Util.encryptEcb(key, json);

System.out.println("国密SM4加密解密:\r\n密钥:" + key + " \n加密内容:" + json + " \n加密后v" + cipher);

//System.out.println(cipher);

//比对加密解密信息

System.out.println(Sm4Util.verifyEcb(key, cipher, json));// true

json = Sm4Util.decryptEcb(key, cipher);

System.out.println("国密SM4加密解密:\n密钥:" + key + " \n加密内容:" + cipher + " \n解密后:" + json);

//System.out.println(json);

} catch (Exception e) {

e.printStackTrace();

}

}

}智能推荐

python做什么生意好找_Python 的练手项目有哪些值得推荐?-程序员宅基地

文章浏览阅读113次。一、不同的阶段,不同的练习我把IT编程类的学习,一般分为以下几个阶段:(以下为递进关系)程序逻辑阶段练习基本都是解答数学题,如万年历,斐波那契数列,完全数,鸡兔同笼问题。要求掌握循环、嵌套循环,二维数组熟练应用。面向对象阶段思维要从面向过程向面向对象,面向接口转变。没有一定代码量的基础,转不过,把面向过程的方法调用,参数传递,方法如何定义设计弄清楚,再转到类的设计,消息传递上。这个时候的练习走向综..._这是因为python的主要工作仍然是在较为深入的系统和框架层做设计和开发

【youcans 的 OpenCV 例程200篇】147. 图像分割之孤立点检测_opencv 孤立点-程序员宅基地

文章浏览阅读2.7k次,点赞2次,收藏16次。所谓图像分割是指根据灰度、彩色、空间纹理、几何形状等特征把图像划分成若干个互不相交的区域,使得这些特征在同一区域内表现出一致性或相似性,而在不同区域间表现出明显的不同。简单的说就是在一副图像中,把目标从背景中分离出来。从数学角度来看,图像分割是将数字图像划分成互不相交的区域的过程。图像分割的过程也是一个标记过程,即把属于同一区域的像索赋予相同的编号。_opencv 孤立点

NCL windows系统安装-程序员宅基地

文章浏览阅读1.5k次,点赞2次,收藏5次。http://www.doc88.com/p-192266283281.htmlNCL在Linux下的安装非常容易,只需下载适当版本的文件,设置好环境变量即可使用。NCL在Windows下的安装则要麻烦一些,需要先安装一个虚拟Linux环境(Cygwin/X)。本帖将按以下内容详细介绍NCL在Windows平台上的安装过程,希望仅具备Windows基本操作技能的用户也能轻松安装NCL。一..._nclwiq

【Android】 context.getSystemService()浅析-程序员宅基地

文章浏览阅读219次。同事在进行code review的时候问到我context中的getSystemService方法在哪实现的,他看到了一个ClipBoardManager来进行剪切板存储数据的工具方法中用到了context.getSystemService(),而此处我使用的是Application级别的Context进行调用的,可IDE跳转时发现当前类中的getSystemService()方法居然是抽象的,C..._商米 mcontext.getsystemservice(context.usb_service) getdevicelist

地理坐标系转投影坐标系_c#下平面坐标系与地理坐标系投影变换实现-程序员宅基地

文章浏览阅读8.2k次,点赞5次,收藏49次。1.首先确定拿到的文件的坐标系是否带带号(右键图层点击属性)2.从范围是来看这个文件是一个不带带号的文件,从下面的数据源来看,这个文件要有个地理坐标坐标系。3.现在确定了这个文件的坐标系类型(不带带号的地理坐标系)4.确定该文件需要投影在那个坐标系上开始投影转换坐标系1.定义投影2.选择刚刚确定的图层文件(此时坐标系读取的是该图层文件自带的地理坐标)3.点击修改坐标系(由于该文件没有带带号所以我们选择不带带号的投影坐标系)(CM是不带带号的坐标系,zong是带带号的坐标系)4.点_c#下平面坐标系与地理坐标系投影变换实现

error: reference to 'left' is ambiguous_left is ambiguous-程序员宅基地

文章浏览阅读1.9w次,点赞12次,收藏6次。原因:自定义的left 变量与库中重名;解决:修改一下变量名_left is ambiguous

随便推点

mysql查4个表_mysql – 在SQL查询中加入4个表-程序员宅基地

文章浏览阅读380次。在我的数据库中有4个关系表,并希望加入它们以获得总价值…例如,我有朋友,家人,跟随和熟人,并希望加入这些以获得“全部”值.表格格式如下:友id follower following---------------------1 2 32 4 5家庭id follower following---------------------1 5 62 ..._mysql根据id查询4个一样的表

linux中操作mysql,linux系统中mysql的安装与基本操作(终端操作)-程序员宅基地

文章浏览阅读154次。本机系统为ubuntu系统1、安装安装命令:sudo apt-get install mysql-server在执行以上命令后,系统会提示输入mysql密码,输入两遍。这是最省事的办法,另外还有deb安装和rpm安装的方法,过程都比较复杂。2、验证是否安装成功登录mysqlmysql -u root -pcloud注意其中 ‘-u’后面的‘root’,为mysql的用户名;‘-p’后面的是安装过程..._linux下安装好mysql,使用mysql -uroot -p报错mysql: [error] unknown option '--

df的索引_df索引-程序员宅基地

文章浏览阅读4.6k次,点赞2次,收藏9次。df 的索引df = pd.DataFrame([[0, 2, 3], [0, 4, 1], [10, 20, 30]], index=[4, 5, 6], columns=['A', 'B', 'C']) A B C4 0 2 35 0 4 16 10 20 30# 获取某些列——用列名 得到的还是dfdf['A']4 05 06 10print(type(df['A']))<_df索引

qt pro工程转换成sln工程_qt zhuan sln-程序员宅基地

文章浏览阅读2.4k次。1.打开vs2017,点击qt vs tool,打开pro文件,如下图所示2.接着就可以看到输出的vc工程文件。问题:1.找不到mingw解决方案:下载mingw并且配置path。mingw的下载配置见https://blog.csdn.net/QIUCHUNHUIGE/article/details/89177834..._qt zhuan sln

读取 CSV 文件可能遇到的问题_unicodedecodeerror: 'gbk' codec can't decode byte -程序员宅基地

文章浏览阅读2.2k次。当然我们读,用到的库是pandas方法大致如下:import pandas as pddf=pd.read_csv('csv文件路径', sep=','encoding='gbk')可能遇到的问题如下:1、设计器中报错为:Initializing from file failed遇到以上报错提示,解决方法:f = open('csv文件')df = pd.read_csv(..._unicodedecodeerror: 'gbk' codec can't decode byte 0xb7

Windows Server 2012R2 PKI、SSL网站与邮件安全_windows server2012web编辑通过加密方式访问-程序员宅基地

文章浏览阅读3.3k次,点赞16次,收藏21次。一、什么是PKI、SSLPKI是一个完整的颁发、吊销、管理数字证书的一个系统。PKI(Public Key Infrastructure)是指用公钥概念和技术来实施和提供安全服务的具有普适性的安全基础设施。PKI既不是一个协议,也不是一个软件,它是一个标准,在这个标准之下发展出的为了实现安全基础服务目的的技术统称为PKISSL安全协议最初是由美国网景 Nets..._windows server2012web编辑通过加密方式访问