WAF基本原理与部署方式-程序员宅基地

WAF介绍

WAF是什么?

WAF的全称是(Web Application Firewall)即Web应用防火墙,简称WAF。

国际上公认的一种说法是:Web应用防火墙是通过执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。

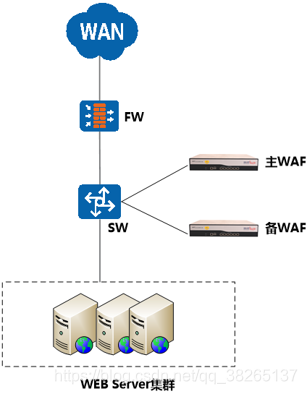

WAF常见的部署方式:

WAF一般部署在Web服务器之前,用来保护Web应用。

那么WAF能做什么?

- WAF可以过滤HTTP/HTTPS协议流量,防护Web攻击。

- WAF可以对Web应用进行安全审计

- WAF可以防止CC攻击

- 应用交付

CC攻击:通过大量请求对应用程序资源消耗最大的应用,如WEB查询数据库应用,从而导致服务器拒绝服务 ,更详细CC攻击介绍:

https://www.cnblogs.com/wpjamer/p/9030259.html

应用交付:实际上就是指应用交付网络(Application Delivery Networking,简称ADN),它利用相应的网络优化/加速设备,确保用户的业务应用能够快速、安全、可靠地交付给内部员工和外部服务群。

从定义中可以看出应用交付的宗旨是保证企业关键业务的可靠性、可用性与安全性。应用交付应是多种技术的殊途同归,比如广域网加速、负载均衡、Web应用防火墙…针对不同的应用需求有不同的产品依托和侧重。

WAF不能做什么?

- WAF不能过滤其他协议流量,如FTP、PoP3协议

- WAF不能实现传统防护墙功能,如地址映射

- WAF不能防止网络层的DDoS攻击

- 防病毒

WAF与传统安全设备的区别:

传统安全设备特点:

-

IPS:针对蠕虫、网络病毒、后门木马防护,不具备WEB应用层的安全防护能力

-

传统FW:作为内网与外网之间的一种访问控制设备,提供3-4层的安全防护能力,不具备WEB应用层的安全防护能力

-

UTM/NGFW:优势,UTM或者NGFW把多种安全能力融合为一体(上网行为管理、IPS、防病毒、WEB安全防护)

劣势:各安全引擎模式开启之后设备综合性能势必降低!

n多核架构/MIPS架构无法实现对HTTP/HTTPS数据包的深度检测(包括转换编码、拼接攻击语句、大小写变换、超大报文等),WEB应用攻击的检出率低、漏报率高!

WAF特点:

WAF是专业的应用层安全防护产品。

- 具备威胁感知能力

- 具备HTTP/HTTPS深度检测能力. 检出率高,误报率低/漏报率低

- 高性能

- 复杂环境下高稳定性

WAF的主要功能:

WAF主要是通过内置的很多安全规则 来进行防御。

可防护常见的SQL注入、XSS、网页篡改、中间件漏洞等OWASP TOP10攻击行。

当发现攻击后,可将IP进行锁定,IP锁定之后将无法访问网站业务。

也支持防止CC攻击,采用集中度和速率双重检测算法。

WAF的主要厂家:

-

国内:安恒,绿盟,启明星辰

-

国外:飞塔,梭子鱼,Imperva

WAF的发展历程

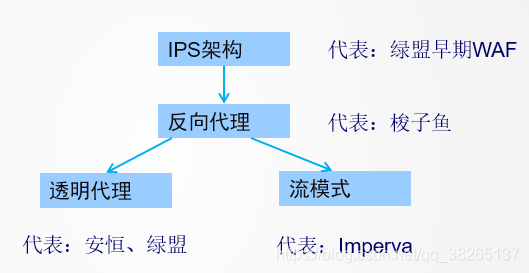

WAF的发展主要经历了IPS架构,反向代理,透明代理和流模式。

IPS架构的特点:

优势:

- 建立在原IPS架构之上,部署简单

- 不改变数据包内容

- 性能较好

劣势:

- 误报及漏报率较高

- 难以解决HTTP慢攻击及分片攻击

- 难以实现复杂应用,如应用交付

反向代理特点:

优势:

- 单臂部署,不需要串接在网络中

- 实现应用交付

- 安全防护能力好

劣势:

- 会改变数据包内容

- 性能较差

- 需要改变网络配置,故障恢复慢。

透明代理特点:

优势:

- 半透明部署,不需要改变网络配置

- 实现应用交付

- 安全防护能力好

- 故障恢复快

劣势:

- 较少更改数据包内容

- 性能一般

流模式特点:

优势:

- 全透明部署,不改变网络配置/数据包内容

- 实现应用交付

- 安全防护能力好

- 故障恢复快

- 性能好

劣势:

- 对特殊构造攻击取决于WAF缓存大小

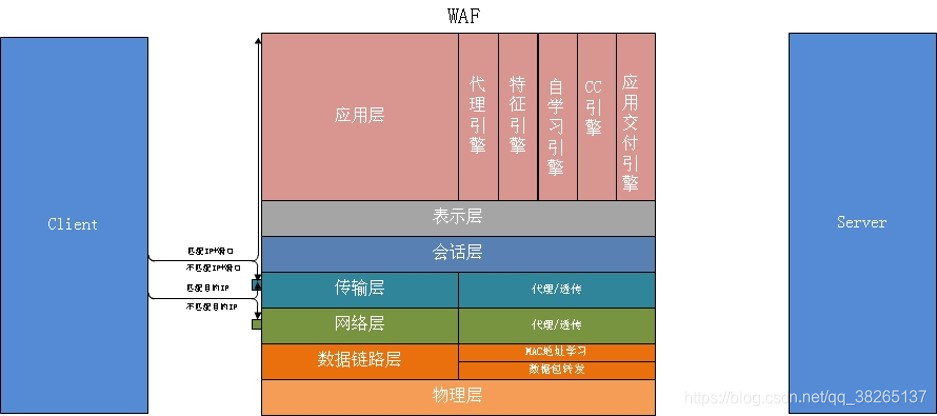

WAF关键技术

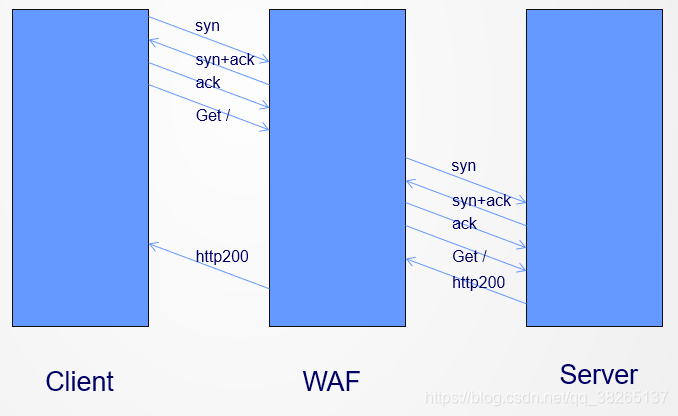

WAF的透明代理技术原理:

透明代理技术基于TCP连接,网络协议栈应用层的代理技术,实现与客户端以及服务器双向独立的TCP连接建立,隔绝客户端和服务器的直接TCP连接建立。通讯过程如下:

WAF主要会更改如下数据包内容项:

- 客户端TCP源端口

- 客户端源MAC/服务器源MAC地址

- 长短连接协议版本

- MIME类型

Web应用安全防护策略:

基于WEB攻击特征库的正则表达式的匹配方式;策略规则组织成规则链表的方式,深度检查请求头部、请求提交内容,响应头部,响应内容体等内容进行逐条匹配检查。

主要可以防止以下攻击:

- HTTP协议合规性

- SQL注入阻断

- 跨站点脚本/CSRF攻击防护

- 表单/cookie篡改防护

- DoS攻击防护

- 敏感信息泄漏

- 目录遍历

- 防扫描器探测攻击

Web应用安全审计:

WAF可以审计所有用户访问行为,通过对访问记录的深度分析,可以发掘出一些潜在的威胁情况,对于攻击防护遗漏的请求,仍然可以起到追根索源的目的。

防CC:

CC攻击的原理就是攻击者控制某些主机不停地发大量数据包给对方服务器造成服务器资源耗尽,一直到宕机崩溃。CC主要是用来消耗服务器资源的,每个人都有这样的体验:当一个网页访问的人数特别多的时候,打开网页就慢了,CC就是模拟多个用户(多少线程就是多少用户)不停地进行访问那些需要大量数据操作(就是需要大量CPU时间)的页面,造成服务器资源的浪费,CPU长时间处于100%,永远都有处理不完的连接直至就网络拥塞,正常的访问被中止。

防止CC攻击的原理:

-

可定义多条DOS策略

-

可支持多个URL匹配算法

-

可支持应用层IP匹配算法

Web应交交付:

“应用交付”,实际上就是指应用交付网络(Application Delivery Networking,简称ADN),它利用相应的网络优化/加速设备,确保用户的业务应用能够快速、安全、可靠地交付给内部员工和外部服务群。

从定义中可以看出应用交付的宗旨是保证企业关键业务的可靠性、可用性与安全性。应用交付应是多种技术的殊途同归,比如广域网加速、负载均衡、Web应用防火墙…针对不同的应用需求有不同的产品依托和侧重。

WAF一般可做的应用交付主要是通过:

web加速与数据压缩 优化服务器性能。

WAF的多种部署模式

WAF一般支持透明代理,反向代理,旁路监控,桥模式部署模式。

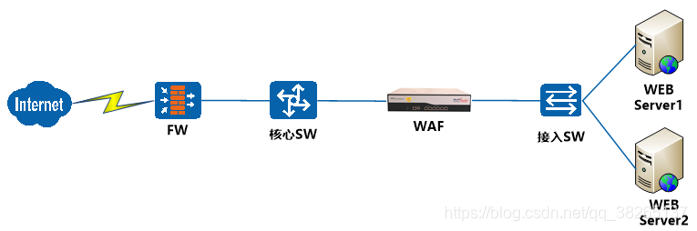

透明代理串接模式:

透明代理部署模式支持透明串接部署方式。串接在用户网络中,可实现即插即用,无需用户更改网络设备与服务器配置。部署简单易用,应用于大部分用户网络中。

部署特点:

- 不需要改变用户网络结构,对于用户而言是透明的

- 安全防护性能强

- 故障恢复快,可支持Bypass

透明代理串接模式是采用最多的部署模式,防御效果好。

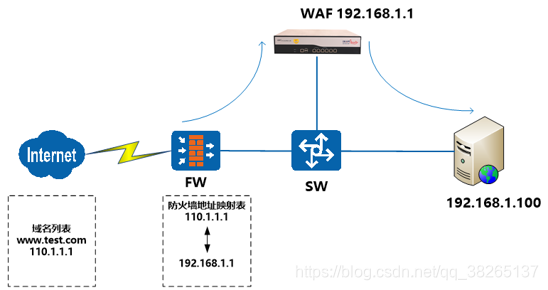

反向代理模式:

反向代理又分为两种模式,反向代理(代理模式)与反向代理(牵引模式)。

代理模式:

WAF采用反向代理模式以旁路的方式接入到网络环境中,需要更改网络防火墙的目的映射表,网络防火墙映射WAF的业务口地址,将服务器的IP地址进行隐藏。

即在图中,当外网去访问www.test.com时,会解析到110.1.1.1。在网络防火墙FW上,会通过nat-server技术,将110.1.1.1外网地址解析为192.168.1.1的内网地址。而192.168.1.1为WAF的业务口地址,WAF会去访问后端服务器192.168.1.100,将包返回给WAF,WAF再返回给用户,起到了代理作用,隐藏了真正的Web服务器地址。

部署特点:

- 可旁路部署,对于用户网络不透明,防护能力强

- 故障恢复时间慢,不支持Bypass,恢复时需要重新将域名或地址映射到原服务器。

- 此模式应用于复杂环境中,如设备无法直接串接的环境。

- 访问时需要先访问WAF配置的业务口地址。

- 支持VRRP主备

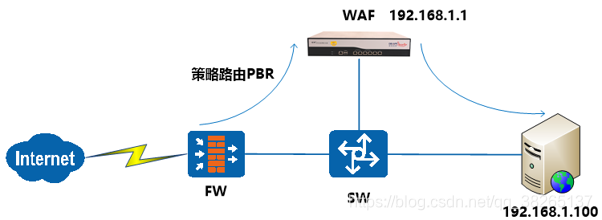

牵引模式:

WAF采用反向代理模式以旁路的方式接入到网络环境中,需要在核心交换机上做策略路由PBR,将客户端访问服务器的流量牵引到WAF上,策略路由的下一跳地址为WAF的业务口地址。

部署特点:

- 可旁路部署,对于用户网络不透明。

- 故障恢复时间慢,不支持Bypass,恢复时需要删除路由器策略路由配置。

- 此模式应用于复杂环境中,如设备无法直接串接的环境。

- 访问时仍访问网站服务器

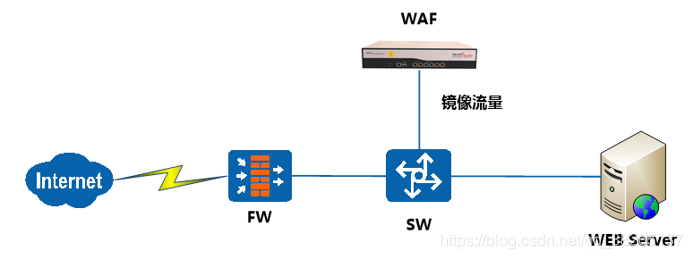

旁路监控模式:

采用旁路监听模式,在交换机做服务器端口镜像,将流量复制一份到WAF上,部署时不影响在线业务。在旁路模式下WAF只会进行告警而不阻断。

透明桥模式:

透明桥模式是真正意义上的纯透明,不会改变更改数据包任何内容,比如源端口、TCP序列号,桥模式不跟踪TCP会话,可支持路由不对称环境。

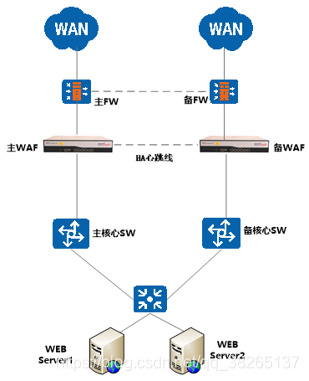

WAF可靠性部署-透明代理下的HA主备模式:

双机HA模式下,WAF工作于Active,Standby的模式,即其中一台WAF处于检测防护模式时,另一台为备用,不进行工作。当主WAF出现故障,或者与主WAF连接的上下行链路出现故障时,备用的WAF将协商进入检测防护模式。

流量的切换:根据流量来进行判断,从哪边来的流量走哪边。

当两边同时有流量的时候,需要使用主主模式,不需要心跳线。

WAF可靠性部署-反向代理下的HA主备模式:

WAF在反向代理下通过VRRP协议来协商主备关系,正常情况下只有主机工作,备机不工作,当WAF主机出现问题时,备机自动切换为主机进行工作。

云WAF部署:

WAF也可以在云主机上通过安装软件的方式进行部署。不过那样单台WAF只能采用反向代理的部署模式。

云WAF与硬件WAF相比,缺少了一些硬件独有的功能,比如其他多种部署防护四,Bypass,链路聚合等。而云WAF的一个优势是可扩展性强,一旦性能不足可快速增加云WAF。

参考资料:

CC攻击: https://www.cnblogs.com/wpjamer/p/9030259.html

智能推荐

linux devkmem 源码,linux dev/mem dev/kmem实现访问物理/虚拟内存-程序员宅基地

文章浏览阅读451次。dev/mem: 物理内存的全镜像。可以用来访问物理内存。/dev/kmem: kernel看到的虚拟内存的全镜像。可以用来访问kernel的内容。调试嵌入式Linux内核时,可能需要查看某个内核变量的值。/dev/kmem正好提供了访问内核虚拟内存的途径。现在的内核大都默认禁用了/dev/kmem,打开的方法是在 make menuconfig中选中 device drivers --> ..._dev/mem 源码实现

vxe-table 小众但功能齐全的vue表格组件-程序员宅基地

文章浏览阅读7.1k次,点赞2次,收藏19次。vxe-table,一个小众但功能齐全并支持excel操作的vue表格组件_vxe-table

(开发)bable - es6转码-程序员宅基地

文章浏览阅读62次。参考:http://www.ruanyifeng.com/blog/2016/01/babel.htmlBabelBabel是一个广泛使用的转码器,可以将ES6代码转为ES5代码,从而在现有环境执行// 转码前input.map(item => item + 1);// 转码后input.map(function (item) { return item..._让开发环境支持bable

FPGA 视频处理 FIFO 的典型应用_fpga 频分复用 视频-程序员宅基地

文章浏览阅读2.8k次,点赞6次,收藏29次。摘要:FPGA视频处理FIFO的典型应用,视频输入FIFO的作用,视频输出FIFO的作用,视频数据跨时钟域FIFO,视频缩放FIFO的作用_fpga 频分复用 视频

R语言:设置工作路径为当前文件存储路径_r语言设置工作目录到目标文件夹-程序员宅基地

文章浏览阅读575次。【代码】R语言:设置工作路径为当前文件存储路径。_r语言设置工作目录到目标文件夹

background 线性渐变-程序员宅基地

文章浏览阅读452次。格式:background: linear-gradient(direction, color-stop1, color-stop2, ...);<linear-gradient> = linear-gradient([ [ <angle> | to <side-or-corner>] ,]? &l..._background线性渐变

随便推点

【蓝桥杯省赛真题39】python输出最大的数 中小学青少年组蓝桥杯比赛 算法思维python编程省赛真题解析-程序员宅基地

文章浏览阅读1k次,点赞26次,收藏8次。第十三届蓝桥杯青少年组python编程省赛真题一、题目要求(注:input()输入函数的括号中不允许添加任何信息)1、编程实现给定一个正整数N,输出正整数N中各数位最大的那个数字。例如:N=132,则输出3。2、输入输出输入描述:只有一行,输入一个正整数N输出描述:只有一行,输出正整数N中各数位最大的那个数字输入样例:

网络协议的三要素-程序员宅基地

文章浏览阅读2.2k次。一个网络协议主要由以下三个要素组成:1.语法数据与控制信息的结构或格式,包括数据的组织方式、编码方式、信号电平的表示方式等。2.语义即需要发出何种控制信息,完成何种动作,以及做出何种应答,以实现数据交换的协调和差错处理。3.时序即事件实现顺序的详细说明,以实现速率匹配和排序。不完整理解:语法表示长什么样,语义表示能干什么,时序表示排序。转载于:https://blog.51cto.com/98..._网络协议三要素csdn

The Log: What every software engineer should know about real-time data's unifying abstraction-程序员宅基地

文章浏览阅读153次。主要的思想,将所有的系统都可以看作两部分,真正的数据log系统和各种各样的query engine所有的一致性由log系统来保证,其他各种query engine不需要考虑一致性,安全性,只需要不停的从log系统来同步数据,如果数据丢失或crash可以从log系统replay来恢复可以看出kafka系统在linkedin中的重要地位,不光是d..._the log: what every software engineer should know about real-time data's uni

《伟大是熬出来的》冯仑与年轻人闲话人生之一-程序员宅基地

文章浏览阅读746次。伟大是熬出来的 目录 前言 引言 时间熬成伟大:领导者要像狼一样坚忍 第一章 内圣外王——领导者的心态修炼 1. 天纵英才的自信心 2. 上天揽月的企图心 3. 誓不回头的决心 4. 宠辱不惊的平常心 5. 换位思考的同理心 6. 激情四射的热心 第二章 日清日高——领导者的高效能修炼 7. 积极主动,想到做到 8. 合理掌控自己的时间和生命 9. 制定目标,马..._当狼拖着受伤的右腿逃生时,右腿会成为前进的阻碍,它会毫不犹豫撕咬断自己的腿, 以

有源光缆AOC知识百科汇总-程序员宅基地

文章浏览阅读285次。在当今的大数据时代,人们对高速度和高带宽的需求越来越大,迫切希望有一种新型产品来作为高性能计算和数据中心的主要传输媒质,所以有源光缆(AOC)在这种环境下诞生了。有源光缆究竟是什么呢?应用在哪些领域,有什么优势呢?易天将为您解答!有源光缆(Active Optical Cables,简称AOC)是两端装有光收发器件的光纤线缆,主要构成部件分为光路和电路两部分。作为一种高性能计..._aoc 光缆

浏览器代理服务器自动配置脚本设置方法-程序员宅基地

文章浏览阅读2.2k次。在“桌面”上按快捷键“Ctrl+R”,调出“运行”窗口。接着,在“打开”后的输入框中输入“Gpedit.msc”。并按“确定”按钮。如下图 找到“用户配置”下的“Windows设置”下的“Internet Explorer 维护”的“连接”,双击选择“自动浏览器配置”。如下图 选择“自动启动配置”,并在下面的“自动代理URL”中填写相应的PAC文件地址。如下..._設置proxy腳本