”渗透靶场“ 的搜索结果

推荐新手首选靶场,配置简单,需下载phpstudy和靶场文件包,简单部署之后即可访问。 包含了常见的web漏洞(php的),每个漏洞分为四个等级,每个等级都有源码查看,最高等级的源码是最安全的。 DVWA靶场源码下载:...

渗透测试:渗透测试是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法渗透测。1.确定目标:在本靶场中,确定目标就是使用nmap进行ip扫描,确定ip即为目标,只是针对此靶场而言。其他实战中确定...

asp+jsp+php脚本环境搭建,渗透靶场环境搭建,新手专用,免找资源工具合集

记录一次比较系统的内网渗透靶场通关的文章

没学过的同学也不要慌,可以去B站搜索相关视频,你搜关键词网络安全工程师会出现很多...Web安全入门必刷的靶场,包含了最常见的web漏洞,界面简单易用,通过设置不同的难度,可更好地理解漏洞的原理及对应的代码防护。

1.DVWA 作为新手,通常第一个听说的... 1、DVWA靶场可测试漏洞:暴力破解(Brute Force)、命令注入(CommandInjection)、跨站请求伪造(CSRF)、文件包含(File Inclusion)、文件上传(File Upload)、不安全的验证码(I...

渗透学习 webug4.0靶场 渗透学习 webug4.0靶场 渗透学习 webug4.0靶场

为了深入贯彻学习网络安全法律法规,深入学习渗透测试知识,强化实战技能............编不出来了,反正今天的主题就是设计一个靶场然后渗透一遍。

文章目录前言靶场搭建外网打点MySQL写日志GetshellCMS后台上传GetShell内网渗透靶机CS后门上线内网域信息的收集 前言 VulnStack 是由红日安全团队倾力打造一个靶场知识平台。为了进一步学习内网渗透,本文将学习并...

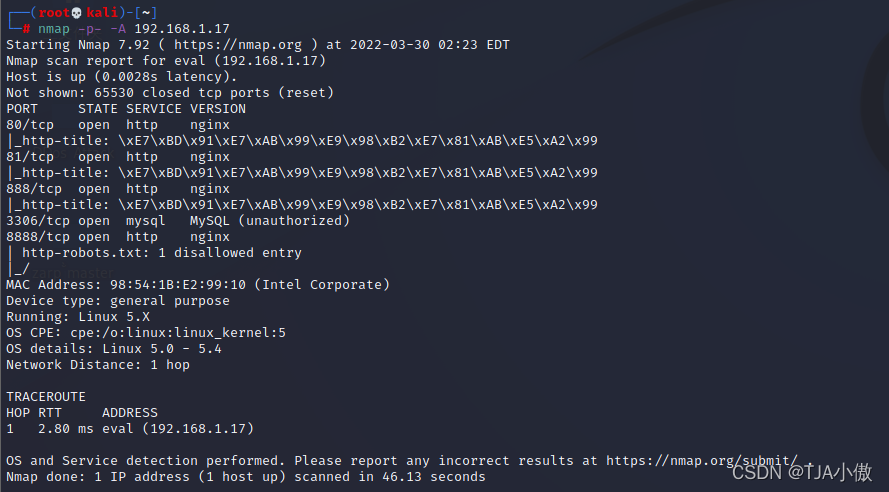

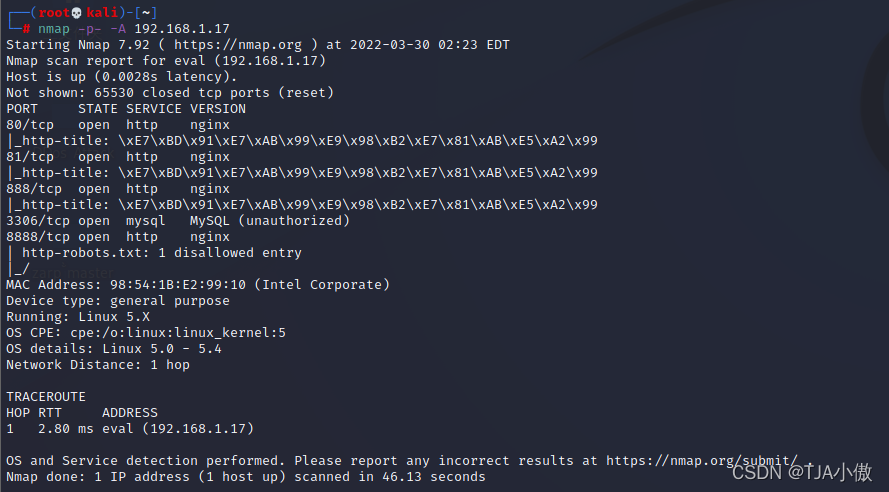

此次靶场共两个个镜像文件,接下来先给大家说一下整个环境的拓扑图以环境布置。 信息收集 扫描主机 扫描同一网段中的存活主机 发现存活主机ip地址(其他ip是我其他机器的ip地址) 192.168.1.17 扫描端口 扫描一下...

虽然网上说这个靶场不是很难,但我自己做起来还是困难重重,很多知识不了解,搞了好几天,学到了不少,继续努力!!! 域是计算机网络的一种形式,其中所有用户帐户 ,计算机,打印机和其他安全主体都在位于称为域...

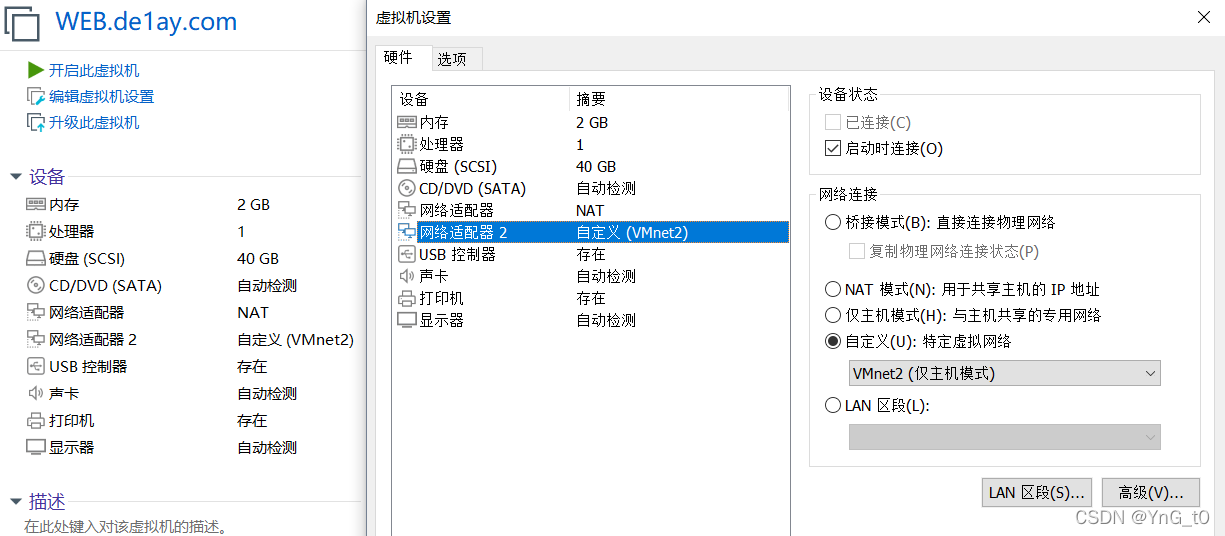

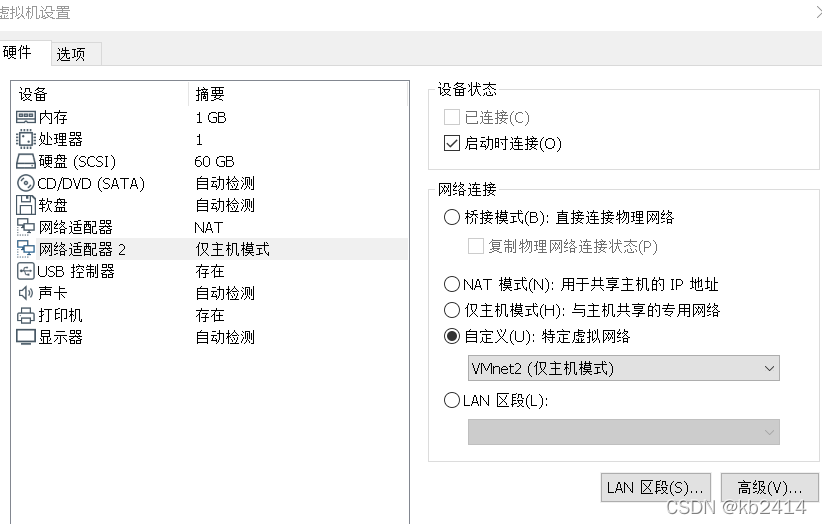

第一次写靶场实战的文章,有不足之处还请多多指教。本次实战的靶场是红日安全vulnstack系列的第二个靶场。 靶场地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/ 环境搭建 网络环境 网卡配置 只需要在VM上...

VulnStack 是由红日安全团队倾力打造一个靶场知识平台,靶场环境(CMS、漏洞管理、以及域管理等)全部依据国内企业的...为了进一步学习内网渗透,本文将学习并记录红日安全团队提供的一个内网域环境靶场的渗透过程。

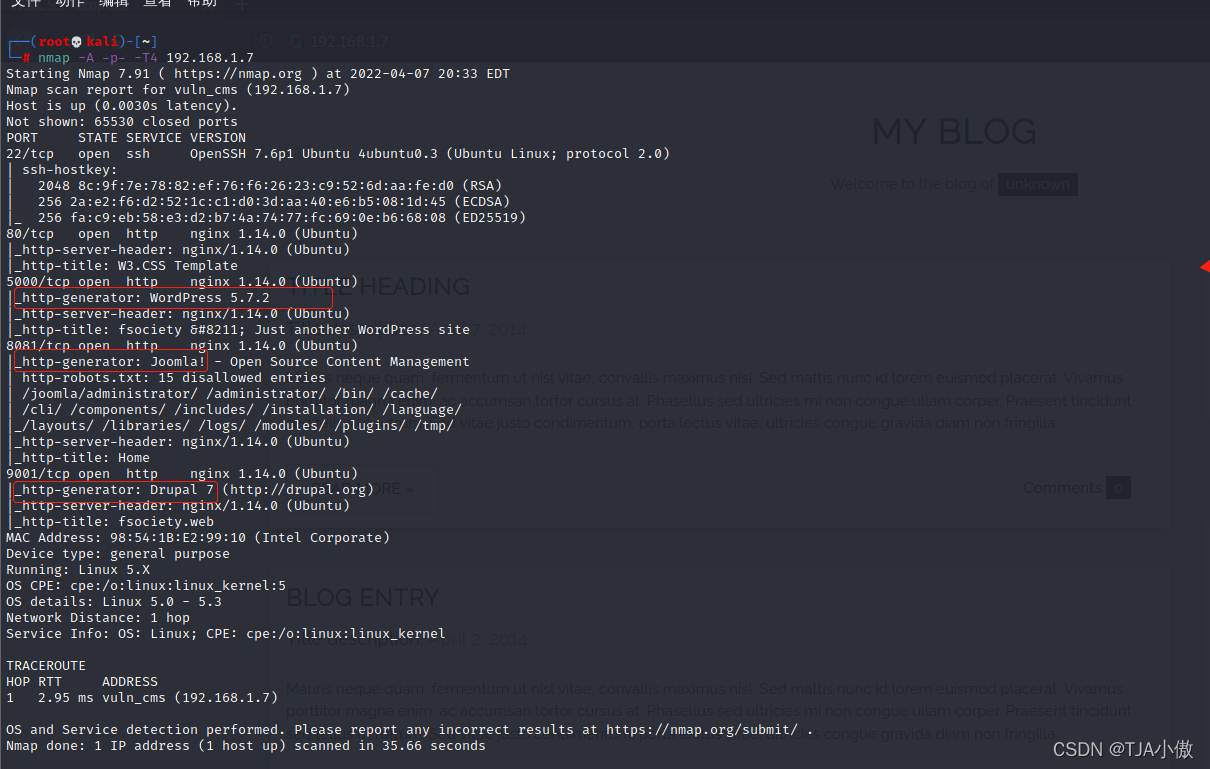

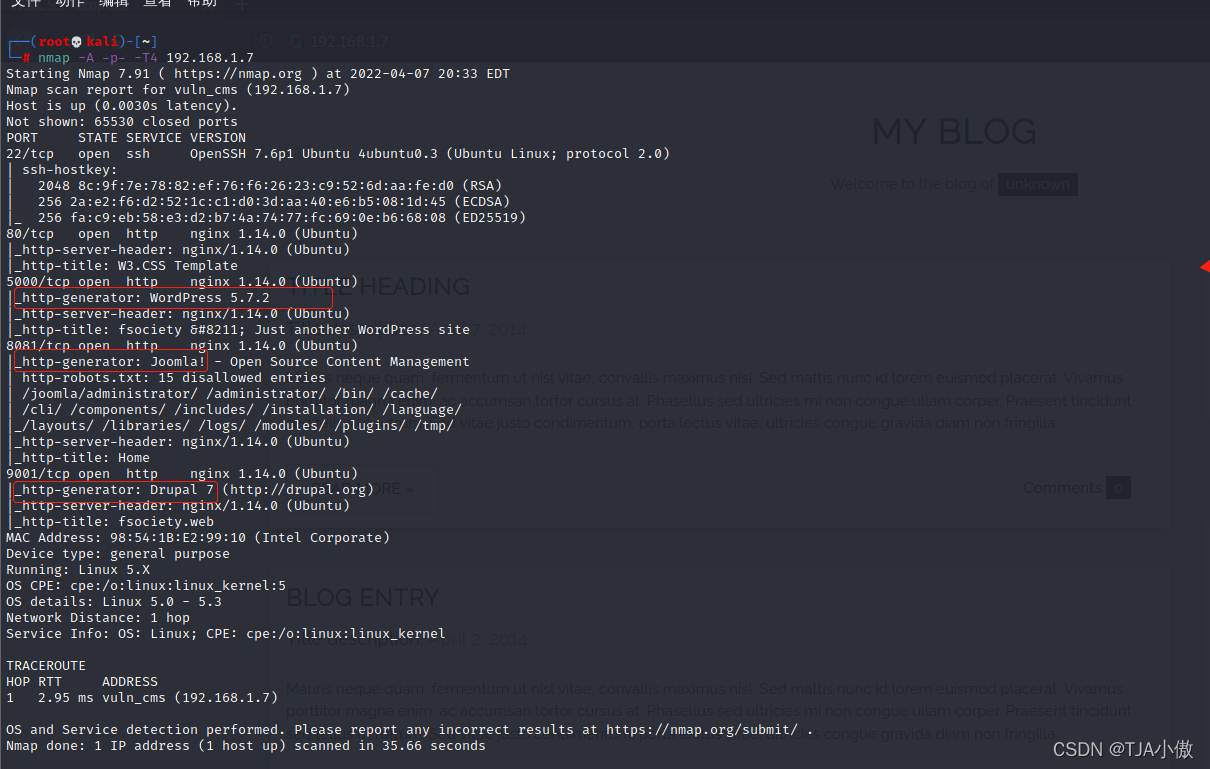

前几天一直在做HackMyVM系列靶场,今天正常看到了一个Vulnhub系列靶场,这个靶场里面是有3个cms漏洞,所以就那来做做看 1、主机存活探测 arp-scan -l 2、端口扫描 nmap -A -p- -T4 192.168.1.7 在这里会发现...

官方下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

shellshock即unix系统下的bash shell的一个漏洞, Bash 4.3以及之前的版本在处理某些构造的环境变量时存在安全漏洞, 向环境变量值内的函数定义后添加多余的字符串会触发此漏洞, 攻击者可利用此漏洞改变或绕过环境限制...

- nmap的基本使用 - 目录爆破工具的使用 - CMS漏洞的利用 - Linux用户的简单提权

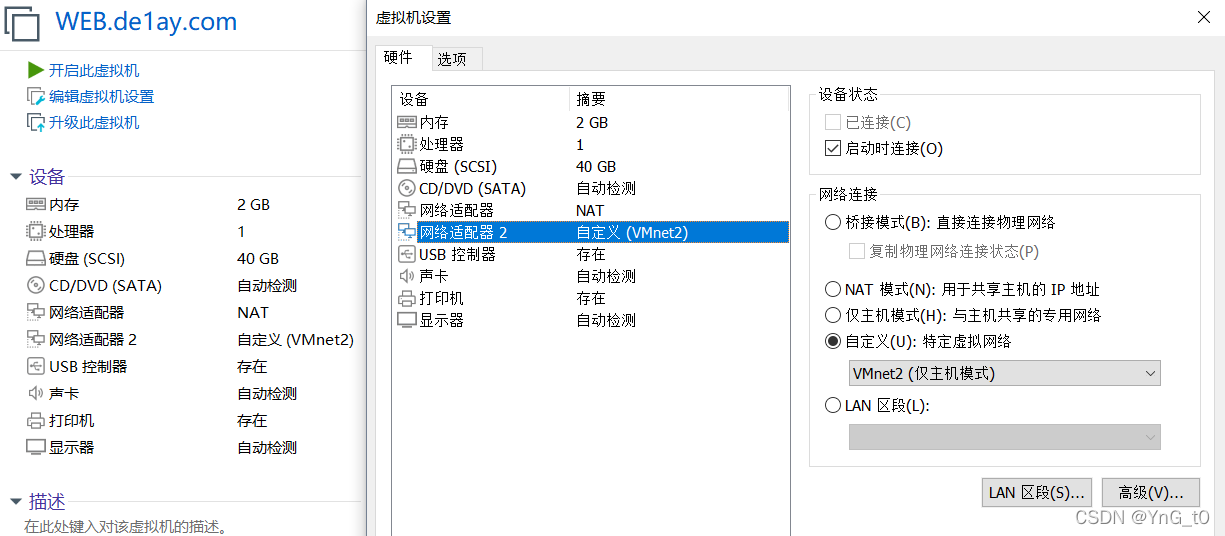

环境搭建: 官方下载地址以及实验文档如下: ... 网络拓扑 需要模拟内网和外网两个网段, Win7 虚拟机相当于网关服务器,所以需要两张网卡,一个用来向外网提供web服务,一个是通向内网。添加网络设配器如下图。...

简单记录Linux内网渗透靶场的过程

这次靶场东拼西凑也算是通关了,重新复习了一下,也学到了很多东西,在这简单梳理一下思路 内网环境介绍 域控服务器: •内网IP:10.10.10.10 •系统:Windows Server 2012(64位) •用户名:de1ay WEB服务器: •...

Jarbas靶场演练, 红队渗透必学靶场

红日渗透二学习

标题Web渗透漏洞靶场收集 “如果你想搞懂一个漏洞,比较好的方法是:你可以自己先用代码编写出这个漏洞,然后再利用它,最后再修复它”。—-摘自pikachu漏洞靶场的一句话。 初学的时候玩靶场会很有意思,可以练习...

靶场信息:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/ 网路配置: 因为我的直接使用物理机作为攻击机所有外网网卡设置为nat模式。 外网网段vmnet1:192.168.72.0 内网网段vmnet2:192.168.52.0 windows7(web...

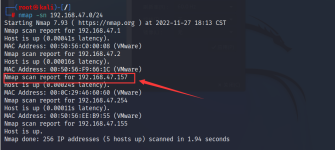

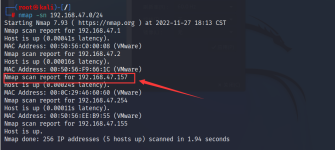

此次靶场不再是单个镜像,而是三个镜像文件,接下来先给大家说一下整个环境的拓扑图以环境布置。 只需要把win7外网机和kali机同样的网卡host-Only形式即可,剩下的两台即可也是直接安排好了,无需做任何更改。 靶机...

声明:本人坚决反对利用教学方法进行犯罪的行为,一切犯罪行为必将受到严惩,绿色网络需要我们共同维护,更推荐大家了解它们背后的原理,更好地进行防护。提高篇:(自学系

前言环境搭建web服务器渗透nmap探测端口thinkphp getshellthinkphp批量检测内网信息搜集内网渗透上线msf信息搜集获取凭证思路内网横向移动MS17-010尝试psexec尝试ipc连接关闭...靶场: win7(内):192.168.138...

此次靶场不再是单个镜像,而是三个镜像文件,接下来先给大家说一下整个环境的拓扑图以环境布置。 只需要把win7外网机和kali机同样的网卡host-Only形式即可,剩下的两台即可也是直接安排好了,无需做任何更改。 靶机...

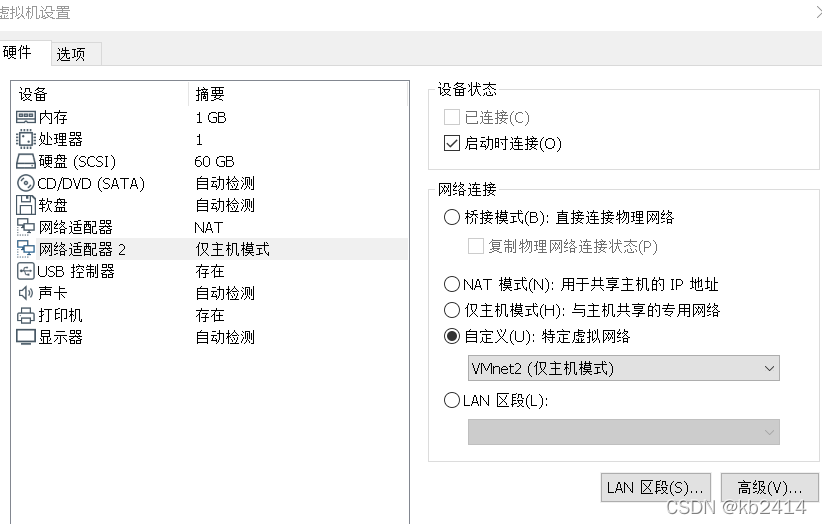

跟靶场一中的环境类似需要模拟内网和外网两个网段, PC端虚拟机相当于网关服务器,所以需要两张网卡,一个用来向外网提供web服务,一个是通向内网。 PC配置如下: DC在该环境中充当是域控。DC配置如下 : WEB配置...

部署环境: ... Kali机ip地址:192.168.40.129 靶机ip地址:192.168.40.149 首先查看存活的靶机ip地址,在这里一共有三种方法,可以自己选择一种自己比较喜欢的。...netdiscover -i eth0 -r 192.168.